أساسيات الأمن السيبراني

م.اسماعيل بابكر الخبير الدولي للأمن السيبراني وحماية الشبكات

تُعد أساسيات الأمن السيبراني (Cybersecurity) بمثابة خط الدفاع الأول لحماية الأنظمةوالشبكات والبيانات من الهجمات الرقمية. تهدف هذه الممارسات إلى ضمان سرية المعلومات وسلامتها وتوافرها.

فيما يلي استعراض لأهم الركائز الأساسية التي يقوم عليها هذا المجال:

1.مثلث الحماية (CIA Triad)

هذا النموذج هو حجر الزاوية في الأمن السيبراني، وأي استراتيجية أمنية تهدف لتحقيق ثلاثة أمور:

أ/السرية (Confidentiality): ضمان عدم وصول المعلومات إلا للأشخاص المخولين فقط.

ب/النزاهة أو السلامة (Integrity):

التأكد من أن البيانات لم يتم تعديلها أو العبث بها أثناء التخزين أو النقل.

ج/التوافر (Availability):

ضمان قدرة المستخدمين على الوصول إلى الأنظمة والبيانات عند الحاجة إليها دون انقطاع.

2.أنواع التهديدات السيبرانية الشائعة

لفهم كيفية الحماية، يجب معرفة المخاطر التي نواجهها:

*البرمجيات الخبيثة (Malware): تشمل الفيروسات، والديدان، وبرامج الفدية (Ransomware) التي تشفر الملفات وتطلب مقابلاً مادياً.

*التصيد الاحتيالي (Phishing):

رسائل مخادعة تهدف لسرقة بيانات الحساسة مثل كلمات المرور.

-هجمات حجب الخدمة (DDoS):

إغراق الموقع بحركة مرور وهمية لتعطيله ومنع المستخدمين الحقيقيين من الوصول إليه.

-الهندسة الاجتماعية: التلاعب النفسي بالبشر لدفعهم للكشف عن معلومات سرية.

3.طبقات الدفاع التقنية

تعتمد المؤسسات على أدوات تقنية متداخلة لتعزيز الحماية:

-جدران الحماية (Firewalls):

تعمل كحاجز بين الشبكة الداخلية الموثوقة والإنترنت.

أنظمة كشف ومنع التسلل (IDS/IPS): مراقبة حركة مرور الشبكة لرصد أي نشاط مشبوه.

التشفير (Encryption):

تحويل البيانات إلى رموز لا يمكن قراءتها بدون مفتاح فك التشفير.

-إدارة الهوية والوصول (IAM): التأكد من أن الشخص الصحيح يملك الصلاحيات الصحيحة للوصول إلى المورد الصحيح.

4.أفضل الممارسات للأفراد والمؤسسات

-المصادقة الثنائية (MFA):

إضافة طبقة أمان ثانية بجانب كلمة المرور (مثل رمز يصل للهاتف).

-التحديثات الدورية: سد الثغرات الأمنية في البرامج وأنظمة التشغيل فور صدورها.

-النسخ الاحتياطي: الاحتفاظ بنسخ من البيانات الهامة في مكان معزول للرجوع إليها عند حدوث هجوم.

-التوعية الأمنية:

تدريب الموظفين على التعرف على رسائل التصيد الاحتيالي.

5.الاستجابة للحوادث والتعافي

لا يوجد نظام آمن بنسبة 100%، لذا يجب وجود خطة جاهزة تتضمن:

*الاكتشاف:

رصد الاختراق فور وقوعه.

*الاحتواء:

عزل الأنظمة المصابة لمنع انتشار الهجوم.

*الاستعادة:

إعادة الأنظمة للعمل من النسخ الاحتياطية.

*التحليل:

فهم سبب الثغرة لمنع تكرارها مستقبلاً.

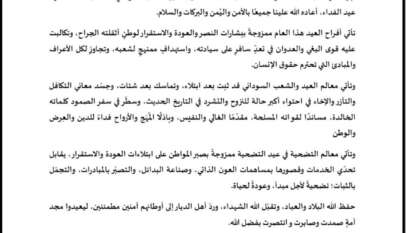

البرهان يهنئ 32 من الملوك والأمراء ورؤساء الدول العربية والإسلامية بعيد الأضحى المبارك

بعث السيد رئيس مجلس السيادة الانتقالي القائد العام للقوات المسلحة، الفريق أول الركن عبد ال…